G

Genk tin-ict

Guest

Trong thị trường trình duyệt toàn cầu, Google Chrome vẫn đang thống trị với 69,18% thị phần, riêng tại Việt Nam con số này lên tới hơn 70% . Điều này cũng không có gì khó hiểu khi Chrome được tích hợp kho tiện ích mở rộng phong phú, tốc độ tải trang nhanh, khả năng đồng bộ hóa dữ liệu trên nhiều thiết bị...

Được sử dụng bởi hàng tỷ người trên toàn cầu nhưng mới đây công ty cổ phần An ninh mạng Việt Nam đang phát đi cảnh báo về một lỗ hổng bảo mật nghiêm trọng trên trình duyệt Chrome này. Lỗ hổng này được gắn mã CVE-2020-15999 - cho phép tin tặc có thể chiếm quyền máy tính, từ đó thực thi các mã tùy ý từ xa để điều khiển và thâm nhập sâu vào máy nạn nhân. Ở thời điểm lỗ hổng này được báo cáo cho nhà cung cấp, lỗ hổng này được xếp loại Zero Day - Lỗ hổng nguy hiểm bậc cao chưa có bản vá.

Đáng chú ý hơn, lỗ hổng này được phát hiện và báo cáo bởi nhà nghiên cứu bảo mật Sergei Glazunov thuộc dự án "Google Project Zero" vào ngày 19 tháng 10, nhà cung cấp có 7 ngày để vá lỗ hổng này do luật khai thác lỗ hổng đã được Google công bố.

Cụ thể, lỗ hổng này là một loại lỗ hổng tràn bộ đệm tồn tại trên Freetype - một thư viện phát triển phần mềm mã nguồn mở phổ biến, hỗ trợ hiển thị các phông chữ khác nhau trên trình duyệt phổ biến số 1 Việt Nam này.

Để khai thác lỗ hổng này, tin tặc sẽ truyền ảnh định dạng PNG vào libpng (thư viện của Freetype) với kích thước chiều rộng hoặc chiều cao lớn hơn 65535. Vấn đề là libpng chỉ sử dụng các giá trị 32bit, nên việc ảnh có kích thước lớn sẽ gây tràn bộ nhớ đệm.

Lợi dụng lỗi này, tin tặc có thể thực hiện các mã lệnh thực thi tùy ý từ xa để điều khiển máy tính nạn nhân và xem được các thông tin nhạy cảm. Nguy hiểm hơn nếu máy tính nạn nhân nằm trong mạng nội bộ của doanh nghiệp, đây hoàn toàn có thể trở thành cửa ngõ dẫn tin tặc xâm nhập vào hệ thống CNTT của đơn vị, gây lũng đoạn hệ thống hay ăn cắp thông tin mật.

Nhà cung cấp cho biết họ đã phát triển một bản vá khẩn cấp để giải quyết vấn đề vào ngày 20 tháng 10 với việc phát hành FreeType 2.10.4, đại diện Google Chrome cũng cho biết hãng đã cập nhật bản vá này trong phiên bản mới nhất.

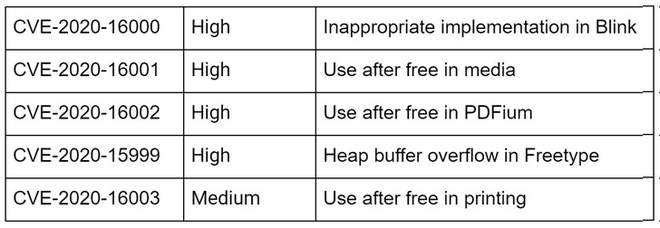

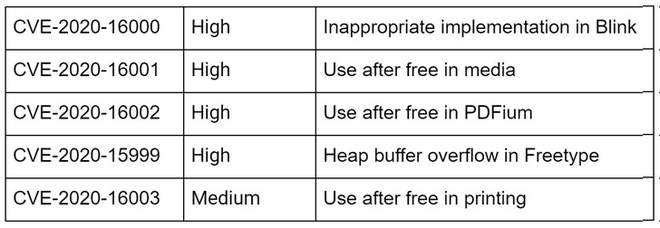

Bên cạnh lỗ hổng FreeType zero-day, Google cũng vá bốn lỗ hổng khác trong bản cập nhật Chrome mới nhất, ba trong số đó là lỗ hổng có nguy cơ cao - một lỗi triển khai không phù hợp trong Blink, lỗi trong media của Chrome và lỗi trong PDFium - và một lỗ hổng trung bình trong chức năng in của trình duyệt.

Được sử dụng bởi hàng tỷ người trên toàn cầu nhưng mới đây công ty cổ phần An ninh mạng Việt Nam đang phát đi cảnh báo về một lỗ hổng bảo mật nghiêm trọng trên trình duyệt Chrome này. Lỗ hổng này được gắn mã CVE-2020-15999 - cho phép tin tặc có thể chiếm quyền máy tính, từ đó thực thi các mã tùy ý từ xa để điều khiển và thâm nhập sâu vào máy nạn nhân. Ở thời điểm lỗ hổng này được báo cáo cho nhà cung cấp, lỗ hổng này được xếp loại Zero Day - Lỗ hổng nguy hiểm bậc cao chưa có bản vá.

Đáng chú ý hơn, lỗ hổng này được phát hiện và báo cáo bởi nhà nghiên cứu bảo mật Sergei Glazunov thuộc dự án "Google Project Zero" vào ngày 19 tháng 10, nhà cung cấp có 7 ngày để vá lỗ hổng này do luật khai thác lỗ hổng đã được Google công bố.

Cụ thể, lỗ hổng này là một loại lỗ hổng tràn bộ đệm tồn tại trên Freetype - một thư viện phát triển phần mềm mã nguồn mở phổ biến, hỗ trợ hiển thị các phông chữ khác nhau trên trình duyệt phổ biến số 1 Việt Nam này.

Để khai thác lỗ hổng này, tin tặc sẽ truyền ảnh định dạng PNG vào libpng (thư viện của Freetype) với kích thước chiều rộng hoặc chiều cao lớn hơn 65535. Vấn đề là libpng chỉ sử dụng các giá trị 32bit, nên việc ảnh có kích thước lớn sẽ gây tràn bộ nhớ đệm.

Lợi dụng lỗi này, tin tặc có thể thực hiện các mã lệnh thực thi tùy ý từ xa để điều khiển máy tính nạn nhân và xem được các thông tin nhạy cảm. Nguy hiểm hơn nếu máy tính nạn nhân nằm trong mạng nội bộ của doanh nghiệp, đây hoàn toàn có thể trở thành cửa ngõ dẫn tin tặc xâm nhập vào hệ thống CNTT của đơn vị, gây lũng đoạn hệ thống hay ăn cắp thông tin mật.

Nhà cung cấp cho biết họ đã phát triển một bản vá khẩn cấp để giải quyết vấn đề vào ngày 20 tháng 10 với việc phát hành FreeType 2.10.4, đại diện Google Chrome cũng cho biết hãng đã cập nhật bản vá này trong phiên bản mới nhất.

Bên cạnh lỗ hổng FreeType zero-day, Google cũng vá bốn lỗ hổng khác trong bản cập nhật Chrome mới nhất, ba trong số đó là lỗ hổng có nguy cơ cao - một lỗi triển khai không phù hợp trong Blink, lỗi trong media của Chrome và lỗi trong PDFium - và một lỗ hổng trung bình trong chức năng in của trình duyệt.

Tin tức khác

- Satya Nadella nối gót Bill Gates, trở thành CEO kiêm Chủ tịch hội đồng quản trị của Microsoft

- OnePlus và Oppo chính thức sáp nhập với nhau

- Giải thưởng “Sản phẩm Công nghệ số Make in Viet Nam” năm 2021 sắp được phát động

- Giới đào coin đã mua sạch card đồ họa ra sao: 700.000 GPU thành 'trâu cày', 25% số card bán ra rơi vào tay thợ đào coin

- EZVIZ chung tay tạo môi trường làm việc an toàn hơn cho y bác sĩ ngày đêm chống dịch

- Apple mời cựu giám đốc BMW về làm việc cho dự án xe điện?

- Tìm hiểu về công nghệ điều hoà không gió buốt siêu tiết kiệm điện của Samsung

- Các dòng code làm nên World Wide Web sắp được bán đấu giá dưới dạng NFT, khởi điểm từ 1.000 USD

- Bong bóng vật phẩm ảo NFT đang xì hơi?

- Một ai đó vừa chi ra 92 tỷ đồng để sở hữu meme huyền thoại nhất trong lịch sử Internet

- Hệ điều hành iOS sẽ sớm “khai tử” mật khẩu và nâng cấp tài khoản của chúng ta khó bị hack hơn

- Thu 10 đồng lãi 6 lại được miễn thuế, công ty phần mềm diệt virus của BKAV được định giá gần 100 triệu USD